אודות המחבר Dean

שמי דין חלק מתחביביי, הם ציור, עריכת ווידיאו ובדיקות QA עבור חלק מבתי התוכנה הגדולים ביותר עבור ספקי אחסון אתרים.

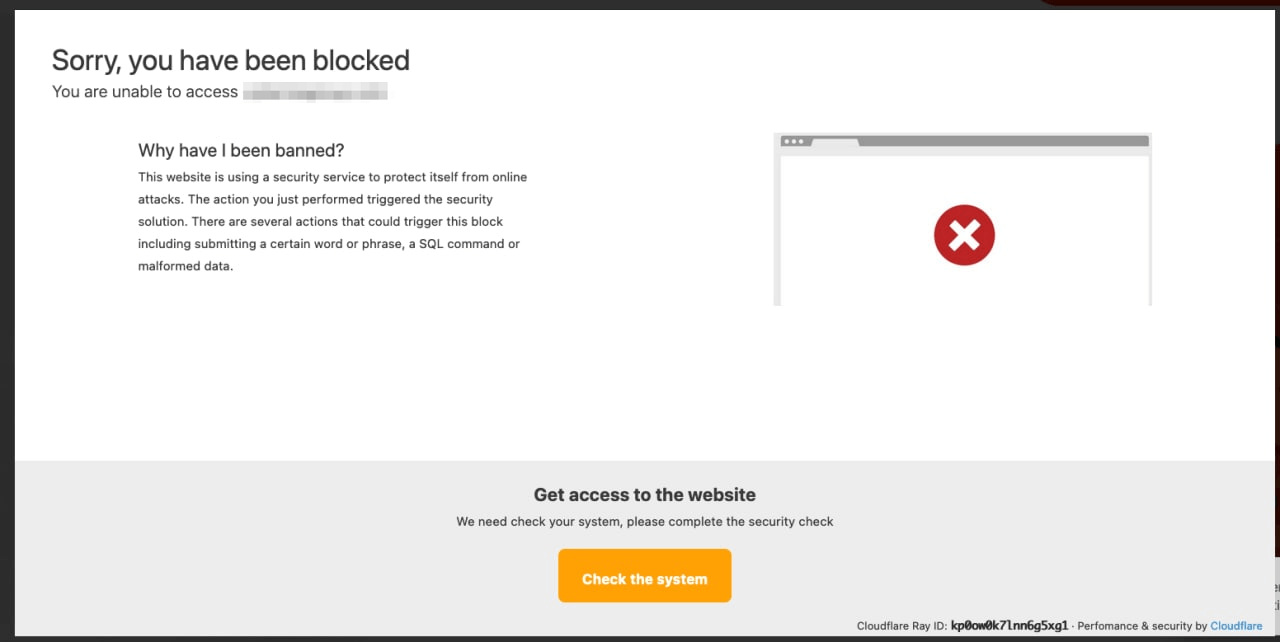

בחודש בספטמבר התגלתה פריצת וורדפרס עם דף קלאודפלייר מזוייף כאמצעי פישיינג, זיהינו קמפיין פריצה זדוני זה עבור במיוחד עבור אתרי וורדפרס. היה ברור שהתוקפים שגילינו השתמשו בטכניקות דיוג(פישינג) כדי להערים על משתמשים להוריד קובץ זדוני.

הם השתמשו בהודעה מזויפת באתרי אינטרנט ובמיוחד בוורדפרס לפיה הגולש נחסם על ידי Cloudflare(קלאודפלייר). בינתיים, אתרים נגועים שמקבלים את ההודעה לא ישתמשו בהכרח אפילו בשירותי Cloudflare או יודעים מה זה קלאודפלייר בכלל.

גולש או בעל האתר שמנסה לגשת לאתר או לניהול שלו, יוצג להם מסך שהגישה לאתר נחסמה ע"י קלאודפלייר, גם באם איננו משתמש בקלאודפלייר, זיהינו את הקמפיין הנ"ל עם מס' אתרים שראינו אשר נפרצו בפריצה זו.

חשוב להזכיר, שירותי אחסון הוורדפרס שלנו, קיבלו עדכון לWAF הגברת אבטחה לסוג התקפה זו, אך למצער לא נוכל למנוע פריצה זו לחלוטין, ונסביר זאת בהמשך המאמר.

הפריצה נראת כך -

עם זאת, ברגע שהמשתמש או הגולש לחץ על הכפתור "check the system", התוכנה הזדונית הבינארית הורדה למחשב שלו. לחיצה על כפתור "בדוק את המערכת" מובילה להורדה של קובץ בינארי זדוני. מטעמי אבטחה, איננו נצרף את הקישור הורדה עבור קובץ זה.

הארכיון שהוורד למחשב הנפגע הוא רק 10 מגה-בייט, אבל הבינארי הבלתי-ארוז שוקל כ-700 מגה-בייט. נראה ברור כי התוקפים הלכו בכוונה על הפצת גדלים של חבילות בצורה כזו שהקבצים הללו יעברו מתחת לרדאר ולא יועלו למספר רב של שירותי סריקת וירוסים מקוונים.

גולשים או בעלי אתרים אשר לחצו על הכפתור check the system -

אנו ממליצים לבצע סריקת וירוסים ע"י אנטיוירוס מוכר כמו nod32 או kaspersky או אנטיוירוס מוכר, או לחלופין לאבטחה מרבית לבצע פרמוט למחשב עצמו.

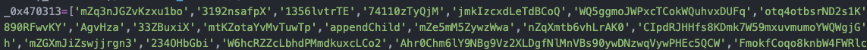

בכל מקרי ההדבקה מצאנו זריקה זהה בקבצי האתר. זה נראה כמו זה:

./wp-includes/js/jquery/jquery.js

./wp-includes/js/jquery/jquery.min.js

הזריקה מעורפלת מאוד, למרבה הצער, אך ניתן לגלות אותה אם מחפשים את הדפוס הבא -

לאחר ביצוע, מחדיר סקריפט זדוני נוסף לקוד המקור של הדף בהווסאה של גוגל טג מנג'ר או דבר דומה לכך.

עם גילוי פריצה זו, ביצענו חקירה יחד עם תמיכת האנטיוירוס. לאחר בחינת יומני שרת האינטרנט, גילינו שההאקרים השתמשו באותה שיטה כמעט בכל המקרים הרשומים.

כדי שהתקפה זו תתחיל, ההאקר צריך לקבל גישה לחשבון המנהל של וורדפרס שנפגע. לאחר אישור מוצלח, התוקף צריך להתקין את הפלאגין wp file manager.

חשוב לזכור שזו לא הפריצה הראשונה שראינו שנעזרת בתוסף של WP File Manager.

ניתן לראות את הלוגים של מה שהתוסף מבצע -

"POST /wp-login.php HTTP/2.0" 302 - "https://example.co.il/wp-login.php" "Mozilla/5.0 (Windows NT 6.3; Win64; x64; rv:60.0) Gecko/20100101 Firefox/60.0"

"POST /wp-admin/admin-ajax.php HTTP/2.0" 200 193 "https://example.co.il/wp-admin/plugin-install.php?s=file+manager&tab=search&type=term" "Mozilla/5.0 (Windows NT 6.3; Win64; x64; rv:60.0) Gecko/20100101 Firefox/60.0"

"POST /wp-admin/admin-ajax.php HTTP/2.0" 200 279 "https://example.co.il/wp-admin/admin.php?page=wp_file_manager" "Mozilla/5.0 (Windows NT 6.3; Win64; x64; rv:60.0) Gecko/20100101 Firefox/60.0"

אנא שקול לבצע את השלבים הבאים:

עדכן את וורדפרס והתוספים והתבניות על בסיס קבוע.

השתמש ב-2FA ובסיסמאות חזקות

השתמש בשירותי אחסון וורדפרס עם אבטחה מוגברת כמו של MyHost.

במאמר זה דיברנו על פריצת וורדפרס חדשה יחסית, שתופסת תאוצה, וראינו מס' לקוחות בודדים אשר סבלו מפריצה זו שניתן לספור על יד אחת, אך מצד שני העברנו לא מעט אתרים עם פריצה זו וניקינו אותה מספקי אחסון אתרים וענן שונים.

חומת האש בה אנו משתמשים בשירותי אחסון אתרים ואחסון וורדפרס וריסלר הוסיפה WAF Rule בנוגע לכך, וכן גם הProactive defense שלנו שסורק בזמן אמת שיפר את היכולת לאתר סוג פריצה זו, אך כמובן פרמטרי האבטחה מגיעים בעיקר מהאתר עצמו.

שימוש בשירותי אחסון וורדפרס שלנו יכולים להגביר משמעותית את ההגנה מסוג פריצה זו, אך לא למנוע אותה לחלוטין.

באם אתרכם נפרץ בפריצה זו, פנו לצוות המכירות או התמיכה שלנו, לקבלת הצעת מחיר לניקוי הפריצה והגברת אבטחת אתר הוורדפרס שלכם.

שמי דין חלק מתחביביי, הם ציור, עריכת ווידיאו ובדיקות QA עבור חלק מבתי התוכנה הגדולים ביותר עבור ספקי אחסון אתרים.

ב- 13 ביולי 2021 זוהה חור אבטחה קריטי הנוגעת לתוסף ווקומרס(WooCommerce) בוורדפרס ול- ווקומרס בלוקס(WooCommerce Blocks), ונחשפה באחריות על ידי חוקר האבטחה באמצעות תוכנית האבטחה HackerOne של ווקומרס/אוטומאטיק.מידע...

איך יודעים אם תוסף וורדפרס מאובטח? כל אתרי וורדפרס, אפילו הבסיסיים ביותר, דורשים תוספים. אם לאתר שלך יש בלוג, Akismet הוא חובה. Ithemes Security הוא תוסף אבטחה בעל ערך רב להגברת האבטחה של אתרך. אם אתה אוסף...

גולשי האינטרנט מודאגים יותר אבטחה מאשר אי פעם. אם אתה מפעיל אתר אינטרנט, תצטרך להראות להם שאתה יכול להיות מהימן כדי לספק חיבור מאובטח ולהגן על הנתונים שלהם. משמעות הדבר היא רכישת אישור SSL.עם...